Google выявила цепочку эксплойтов DarkSword для взлома iPhone

Эксперты Google выявили сложную цепочку эксплойтов для iOS под названием DarkSword. Инструмент Ghostblade из ее структуры предназначен для кражи конфиденциальной информации, включая данные криптокошельков.

#CertiKInsight 🚨

Google Threat Intelligence has exposed "DarkSword", a full-chain iOS exploit using 6 vulnerabilities to silently compromise iPhones.

Your seed phrases and wallet credentials are a target.

🧵 Here's what you need to know 👇

Что произошло

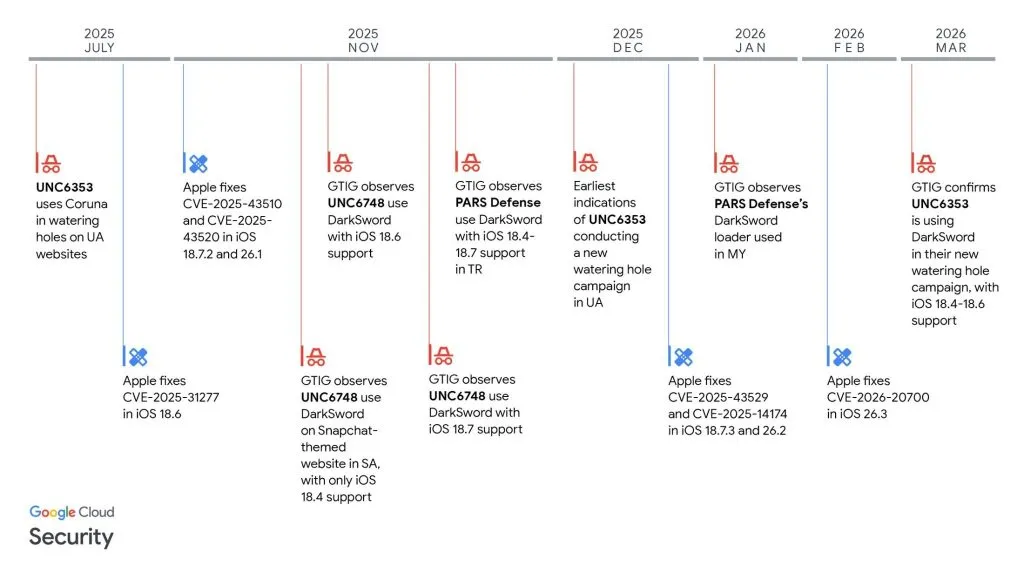

Специалисты подразделения Google Threat Intelligence Group обнаружили так называемый full-chain эксплойт, объединяющий несколько уязвимостей в операционной системе iOS и позволяющий полностью скомпрометировать Apple-устройство. Программный пакет использовали сразу несколько групп хакеров и поставщиков коммерческого шпионского ПО.

Атаки проводились через вредоносные сайты: при их посещении на девайсе запускалась цепочка эксплойтов, обеспечивающая доступ к данным пользователя без его ведома.

Как работает атака

DarkSword использует несколько уязвимостей, включая zero-day, для обхода защитных механизмов iOS и получения расширенных прав в системе.

После компрометации злоумышленники могут:

- получать доступ к сообщениям, учетным данным и файлам;

- отслеживать местоположение;

- извлекать данные из приложений, включая криптокошельки;

- выполнять удаленный код на устройстве.

Сам фреймворк не является единым вредоносным ПО — разные группы использовали собственные модификации, адаптируя инструменты под конкретные цели.

Угроза для криптоактивов пользователей

Одним из ключевых компонентов пакета выступает Ghostblade. Основная задача модуля — закрепиться в системе после проникновения и обеспечить полный контроль над устройством.

Именно этот инструмент устанавливает связь с сервером злоумышленников и реализует фильтрацию и сбор информации, в том числе данных аккаунтов криптоприложений и сид-фраз.

Ghostblade предпринимает действия, затрудняющие его обнаружение средствами безопасности, а также может загружать и запускать дополнительные модули, расширяя функционал атаки.

Специалисты компании CertiK настоятельно рекомендуют пользователям iOS-устройств для обеспечения сохранности своих активов:

- обновить ОС до версии 26.3;

- включить режим блокировки, если апгрейд не удается;

- проверить входы в систему учетных записи и удалить все неизвестные;

- использовать аппаратные кошельки и никогда не хранить сид-фразу на телефоне.

Кто стоит за атаками

По данным исследователей, DarkSword применяли как коммерческие поставщики шпионского ПО, так и предположительно связанные с правительствами хакерские группировки.

Атаки зафиксированы в нескольких странах, включая Украину, Турцию и государства Ближнего Востока.

Эксперты отметили, что появление DarkSword отражает новую тенденцию: сложные инструменты взлома, ранее доступные только государственным структурам, начинают распространяться среди более широкого круга игроков.

Напомним, в марте команда безопасности Ledger (Donjon) обнаружила критическую уязвимость в Android-смартфонах с процессорами MediaTek. Баг позволяет за минуты украсть ключи от криптокошельков.

Источник: https://forklog.com/news/google-vyyavila-tsepochku-eksplojtov-darksword-dlya-vzloma-iphone